Similar to セキュリティ侵害インジケーター

Structured threat information expression

Traffic Light Protocol

Traffic Light Protocol

Trusted Platform Module

Trusted Platform Module

USB Killer

USB killer悪意あるメイド攻撃

Evil maid attack

アクティブディフェンス

Active defense

ASEAN-CBP

アドレス空間配置のランダム化

Address space layout randomization

エディ・ウィレムス

Eddy Willems

ウォールハック

Wallhack

APT攻撃

Advanced persistent threat

オープンソースソフトウェアのセキュリティ

Open-source software security

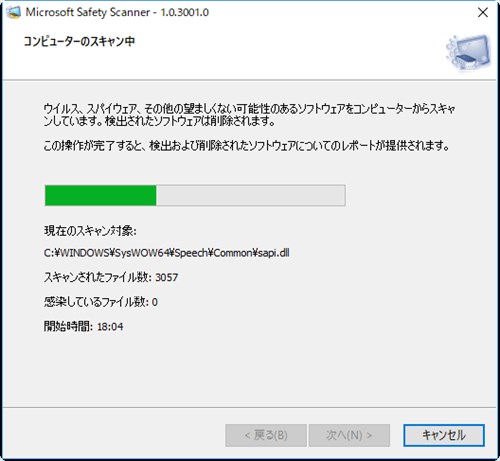

オンラインスキャン

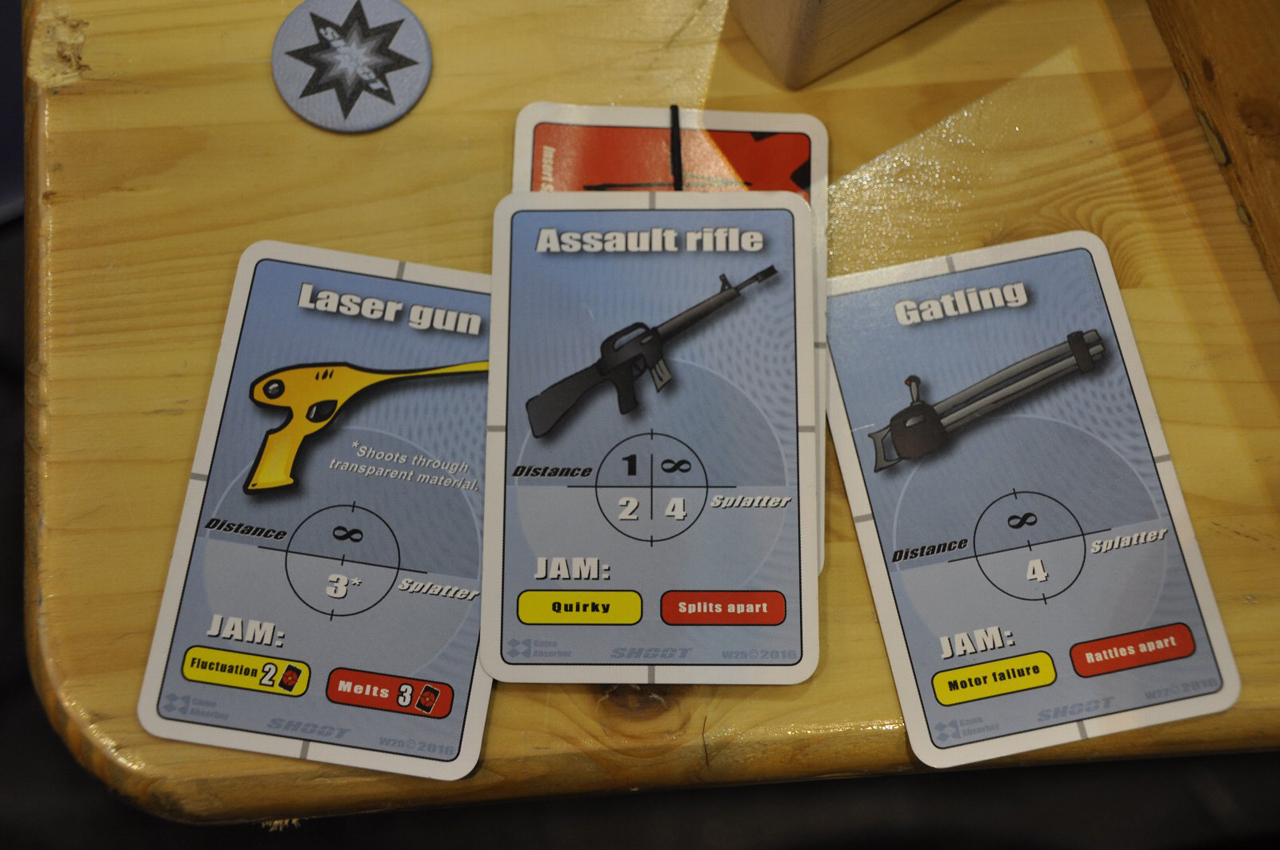

キャプチャー・ザ・フラッグ

Capture the flag

キルチェーン

Kill chain (military)

クリーンネットワーク計画

The Clean Network

権限昇格

Privilege escalationケンジントンロック

Kensington Security Slot

攻性防壁

コールゲート

Call gate (Intel)

最小権限の原則

Principle of least privilege

サイドチャネル攻撃

Side-channel attack

サイバースパイ

Cyber espionage

サイバーセキュリティ

サイバー戦争

Cyberwarfare

サンダースパイ

Thunderspy

サンドボックス (セキュリティ)

Sandbox (computer security)

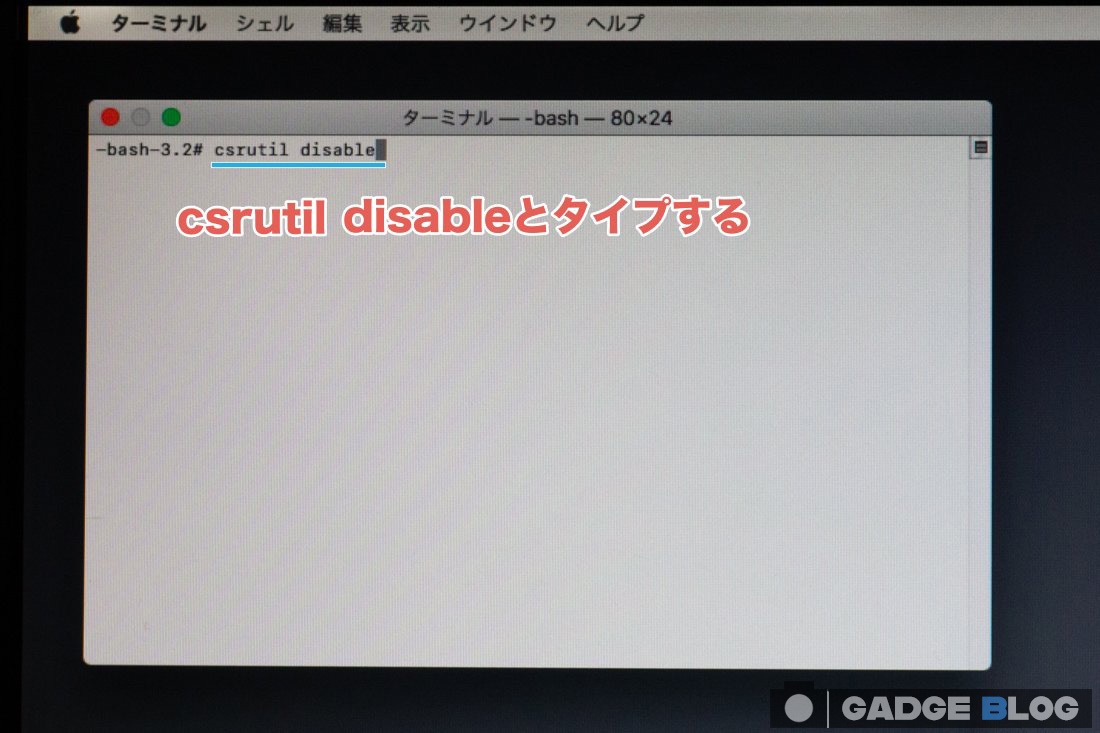

システム整合性

System integrity