Similar to 信頼できるコンピューティングのセキュリティ開発ライフサイクル

ASEAN-CBP

アドレス空間配置のランダム化

Address space layout randomization

エディ・ウィレムス

Eddy Willems

ウォールハック

Wallhack

APT攻撃

Advanced persistent threat

オープンソースソフトウェアのセキュリティ

Open-source software security

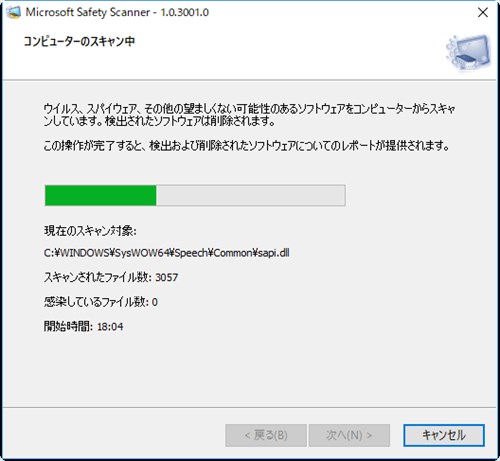

オンラインスキャン

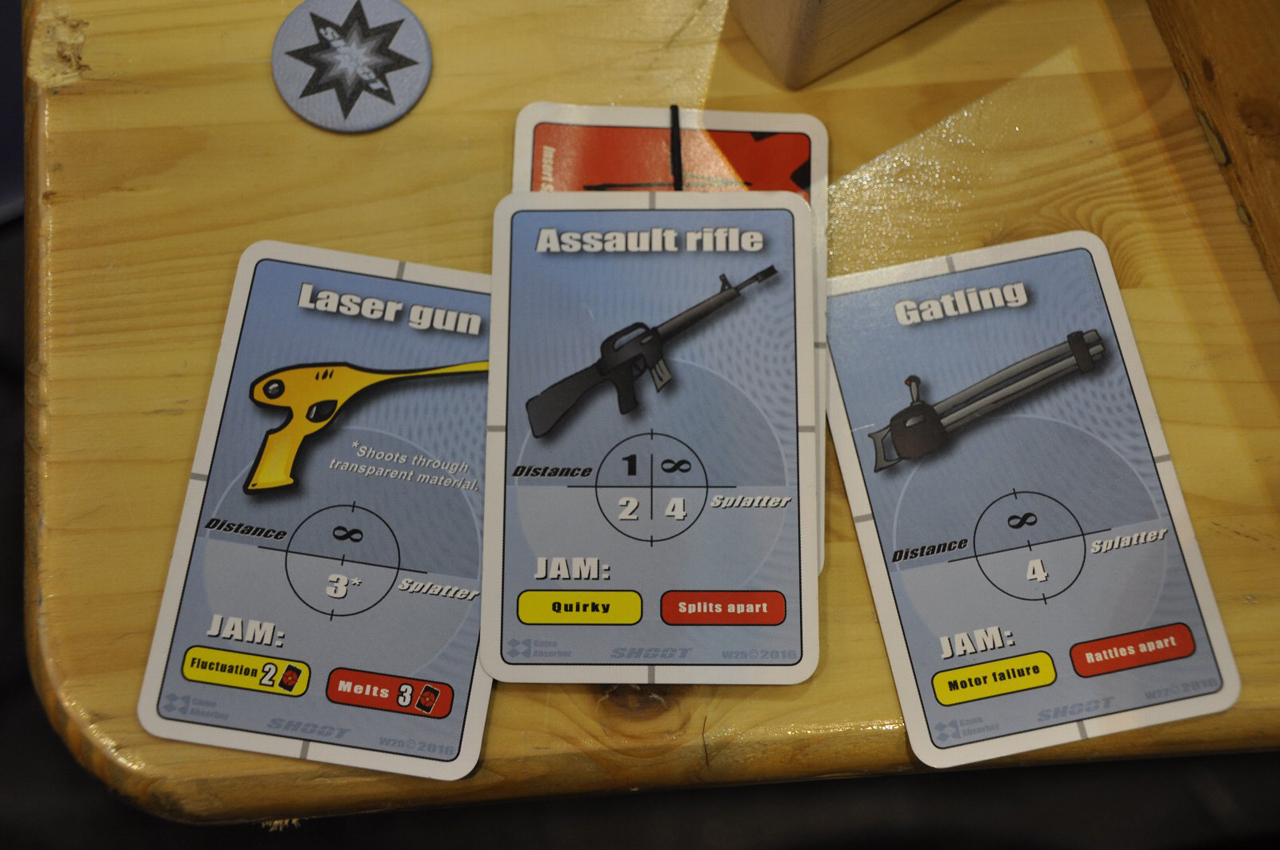

キャプチャー・ザ・フラッグ

Capture the flag

クリーンネットワーク計画

The Clean Networkケンジントンロック

Kensington Security Slot

攻性防壁

コールゲート

Call gate (Intel)

最小権限の原則

Principle of least privilege

サイバーセキュリティ

▼-1 trends

サンダースパイ

Thunderspy

サンドボックス (セキュリティ)

Sandbox (computer security)

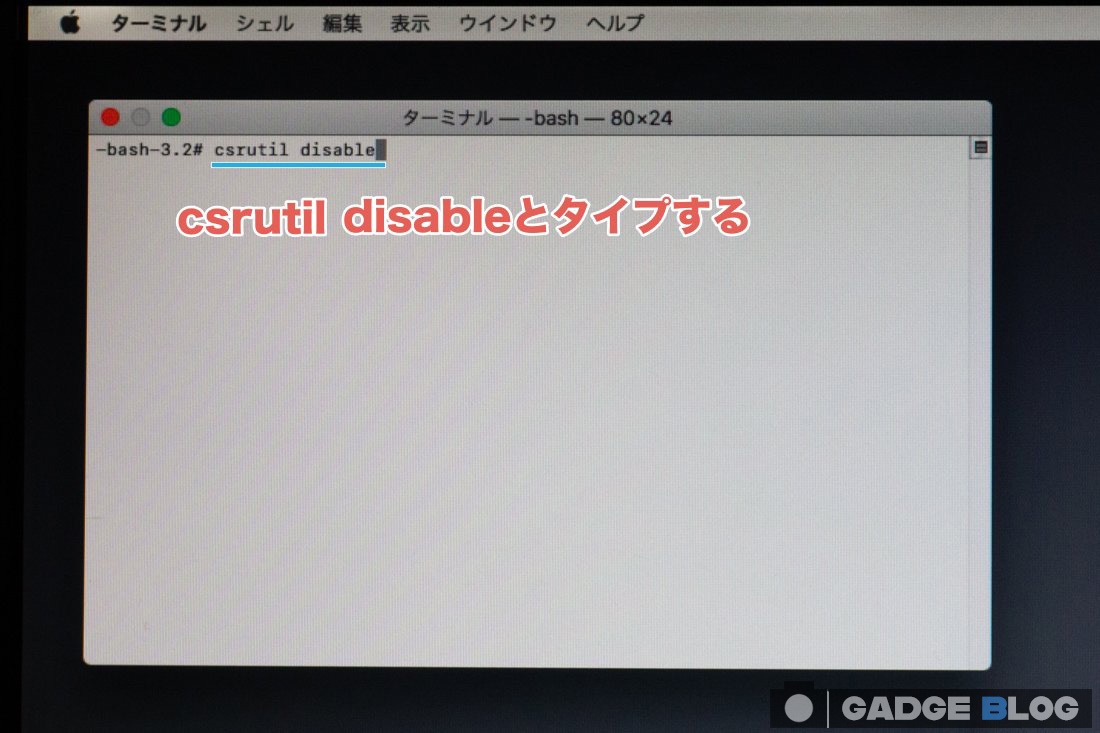

システム整合性

System integrity

次世代ファイアウォール

Next-generation firewall

実行保護

Executable-space protection

情報セキュリティ

Information security

スーパーユーザー

Superuser

スクリプトキディ

Script kiddie

クリフォード・ストール

Clifford Stoll

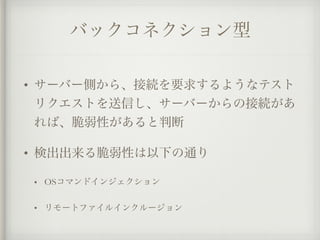

脆弱性検査ツール

Vulnerability scanner脆弱性情報データベース

Vulnerability database

脆弱性報奨金制度

Bug bounty program

生体ハイジャック

セキュアコーディング

Secure coding